04 Giu 2026

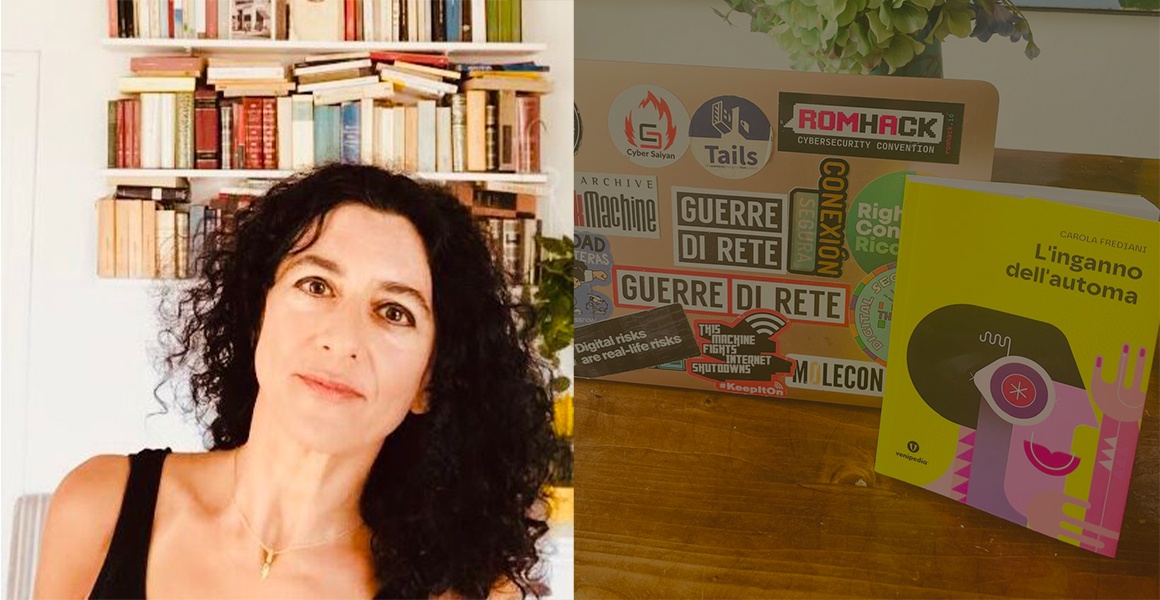

Addio a Carola Frediani, giornalista e voce autorevole sui temi della tecnologia, fondatrice del blog Guerre di Rete.

Il ricordo della redazione di CyberSecurityTrends

18 Feb 2026

Leggi la rivista online quando e dove vuoi!

Puoi scegliere tra news, articoli, interviste, nuove sezioni, approfondimenti, rubriche e contenuti multimediali.

Nel folder centrale di questo numero: Sovranità Digitale.

Interviste Vip con Mauro Brambilla, Roberto Baldoni, Luca Giusti, Luciano Floridi, Alessio Tola, Marco Braccioli

17 Dic 2025

Valutare le tecnologie oggi significa guidare l’innovazione di domani, garantendo sicurezza e qualità per la società!

\n

Guarda l'intervista

Supporta la Rivista Cybersecurity Trends e le sue iniziative di divulgazione in ambito cybersecurity!

\n

Sostieni il giornalismo indipendente.

Il tuo contributo è prezioso!