Una vulnerabilità zero-day che colpisce Verisign e diversi servizi SaaS, tra cui Google, Amazon e DigitalOcean, ha consentito ai potenziali aggressori di registrare nomi di dominio omografo .com e .net (tra gli altri) che potrebbero essere utilizzati in attacchi interni, di phishing e di ingegneria sociale contro organizzazioni.

Chiunque, prima che la vulnerabilità fosse rivelata dal ricercatore di sicurezza Soluble, Matt Hamilton, ai servizi Verisign e SaaS, ha potuto registrare nomi di dominio omografi su gTLD (.com, .net e altro) e sottodomini all’interno di alcune società SaaS che utilizzano caratteri omografi.

Al momento, solo Verisign e Amazon (S3) hanno risolto questo problema, con Verisign che ha implementato le modifiche alle regole di registrazione gTLD per bloccare la registrazione dei domini utilizzando questi omografi.

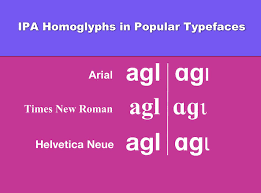

Gli attacchi omografici si verificano quando gli attori delle minacce registrano nuovi domini che sembrano molto simili, talvolta identici, a quelli di organizzazioni e società conosciute e assegnano loro certificati validi. Di solito vengono utilizzati nell’ambito di campagne di truffa per reindirizzare potenziali vittime a siti che forniscono malware o tentano di rubare le loro credenziali.

Dopo aver registrato un dominio o sottodominio omografico indistinguibile dal dominio di un’azienda di alto profilo, gli aggressori possono lanciare un numero qualsiasi di attacchi approfittando della cosa, inclusi attacchi di phishing e social engineering altamente mirati ai danni di dipendenti, clienti, o utenti dell’organizzazione il cui dominio è falsificato.

“Tra il 2017 e oggi, più di una dozzina di domini omografici hanno avuto certificati HTTPS attivi”, afferma Hamilton. “Ciò includeva importanti siti finanziari, acquisti su Internet, tecnologia e altri siti Fortune 100”.

“Tra il 2017 e oggi, più di una dozzina di domini omografici hanno avuto certificati HTTPS attivi”, afferma Hamilton. “Ciò includeva importanti siti finanziari, acquisti su Internet, tecnologia e altri siti Fortune 100”.

Ha anche scoperto che “terze parti avevano registrato e generato certificati HTTS per 15 dei 300 domini testati utilizzando questa tecnica omoglyph”.

Verisign, il registro autorevole per .com, .net, .edu e molti altri domini di primo livello (gTLD) generici, ha risolto il difetto e ora limita la registrazione dei domini usando caratteri omografi, e ha anche cambiato le regole di registrazione del nome di dominio, aggiornando la tabella dei caratteri consentiti nei domini appena registrati.

“Sebbene comprendiamo che ICANN (Internet Corporation for Assigned Names and Numbers) abbia intrapreso un percorso per affrontare questi problemi a livello globale, abbiamo anche aggiornato in modo proattivo i nostri sistemi e ottenuto l’approvazione necessaria da ICANN per implementare le modifiche ai domini di primo livello .com e .net necessari per impedire tipi specifici di registrazioni tramite omografi come si evince dal report di Hamilton”.

Dopo aver reso noto il giorno zero, è stato creato anche un tool per generare permutazioni di dominio utilizzando questi caratteri omogenei e per controllare i registri di trasparenza dei certificati, disponibile online.

https://www.soluble.ai/blog/public-disclosure-emoji-to-zero-day