ESET ha appena rilasciato uno strumento gratuito (CVE-2019-0708) per verificare se un computer Windows è protetto contro le minacce che sfruttano la vulnerabilità BlueKeep. Questo programma è stato testato con versioni a 32 e 64 bit di Windows XP, Windows Vista, Windows Server 2003, Windows Server 2003 R2, Windows Server 2008 e Windows Server 2008 R2, prima e dopo l’applicazione degli aggiornamenti Microsoft per patchare BlueKeep.

ESET ha appena rilasciato uno strumento gratuito (CVE-2019-0708) per verificare se un computer Windows è protetto contro le minacce che sfruttano la vulnerabilità BlueKeep. Questo programma è stato testato con versioni a 32 e 64 bit di Windows XP, Windows Vista, Windows Server 2003, Windows Server 2003 R2, Windows Server 2008 e Windows Server 2008 R2, prima e dopo l’applicazione degli aggiornamenti Microsoft per patchare BlueKeep.

“Sebbene la vulnerabilità di BlueKeep non sia stata impiegata in campagne su larga scala, siamo ancora solo nelle prime fasi del suo ciclo di sfruttamento”, spiega Aryeh Goretsky, noto ricercatore ESET. “Resta il fatto che molti sistemi non sono ancora adeguatamente aggiornati e ciò potrebbe comportare lo sviluppo di un exploit in grado di sfruttare completamente la vulnerabilità”, aggiunge.

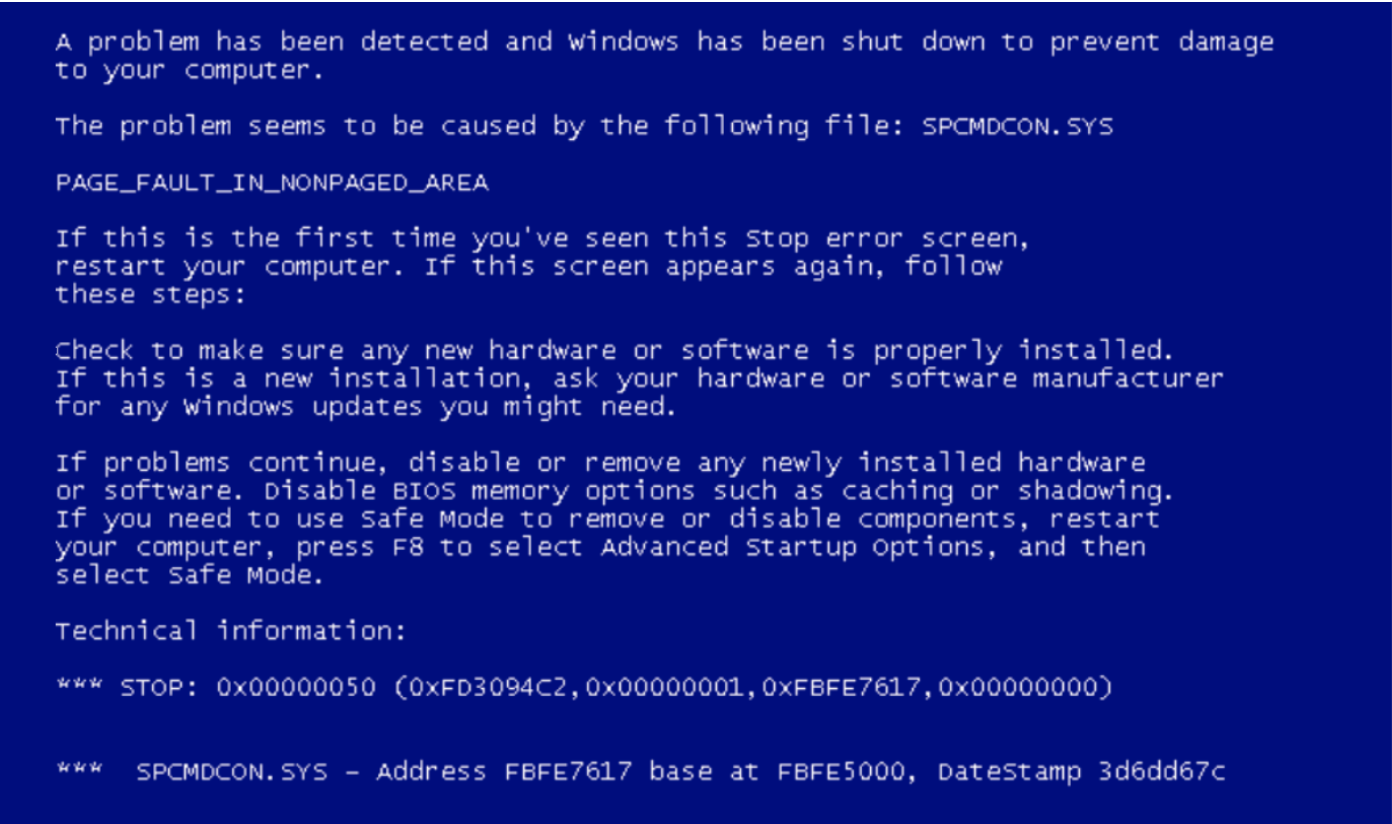

Gli attacchi brute force e l’exploit BlueKeep utilizzano connessioni dirette sul protocollo Desktop Remote Protocol (RDP) e consentono ai criminali non solo di eseguire una varietà di azioni dannose, tra cui il download e l’installazione di programmi sul server, la disabilitazione del software di sicurezza o l’esfiltrazione dei dati, ma anche di avviare un worm autoreplicante in grado di far comparire il famigerato Blue Screen Of Death sulla macchina che lo ospita, facendola così spegnere.

“L’arrivo di BlueKeep ha creato opportunità per ulteriori attacchi. Questa vulnerabilità potrebbe diventare wormable, il che significa che un attacco potrebbe diffondersi automaticamente attraverso le reti senza alcun intervento da parte degli utenti “, avverte Goretsky.

Microsoft ha assegnato alla vulnerabilità BlueKeep il livello di gravità più elevato, Critico, nelle sue linee guida pubblicate per i clienti e, nel National Vulnerability Database del governo degli Stati Uniti, la voce CVE-2019-0708 è classificata come 9,8 su 10.

Risultano vulnerabili i client con le seguenti versioni di Windows:

- Windows 7;

- Windows Server 2008 R2;

- Windows Server 2008;

- Windows XP;

- Windows 2003.

Nonostante, il rilascio dell’aggiornamento di sicurezza da parte di Microsoft il 30 maggio 2019, ad oggi risulterebbero vulnerabili oltre 700.000 dispositivi.

Nel caso lo strumento riveli che il sistema sia ancora esposto alla vulnerabilità, fornirà in automatico un collegamento alla pagina web di Microsoft dove è possibile scaricare la patch appropriata per riparare il bug sul proprio sistema operativo.

https://msrc-blog.microsoft.com/2019/05/14/prevent-a-worm-by-updating-remote-desktop-services-cve-2019-0708/

https://www.cert-pa.it/notizie/eset-rilascia-uno-strumento-di-verifica-per-vulnerabilita-bluekeep/

https://blog.eset.it/2019/12/eset-rilascia-uno-strumento-per-verificare-se-windows-e-al-sicuro-da-bluekeep/

https://www.wired.it/internet/web/2019/12/20/strumento-verificare-sistema-operativo-bluekeep/?refresh_ce=