La vittima dell’attacco Sim Port Hack di cui stiamo per raccontarvi si chiama Sean Coonce, Engineering Leadership presso BitGo una società di criptovalute.

![]() La notizia è proprio di ieri ed è stata pubblicata su Coinmonks dallo stesso autore per poter divulgare il più possibile la sua drammatica esperienza. L’ingegnere di BitGo infatti è stato vittima di un furto di ben $100.000 su un account Coinbase.

La notizia è proprio di ieri ed è stata pubblicata su Coinmonks dallo stesso autore per poter divulgare il più possibile la sua drammatica esperienza. L’ingegnere di BitGo infatti è stato vittima di un furto di ben $100.000 su un account Coinbase.

“Il mio obiettivo è aumentare la consapevolezza su questi tipi di attacchi e motivarti ad aumentare la sicurezza della tua identità online.” S. Coonce

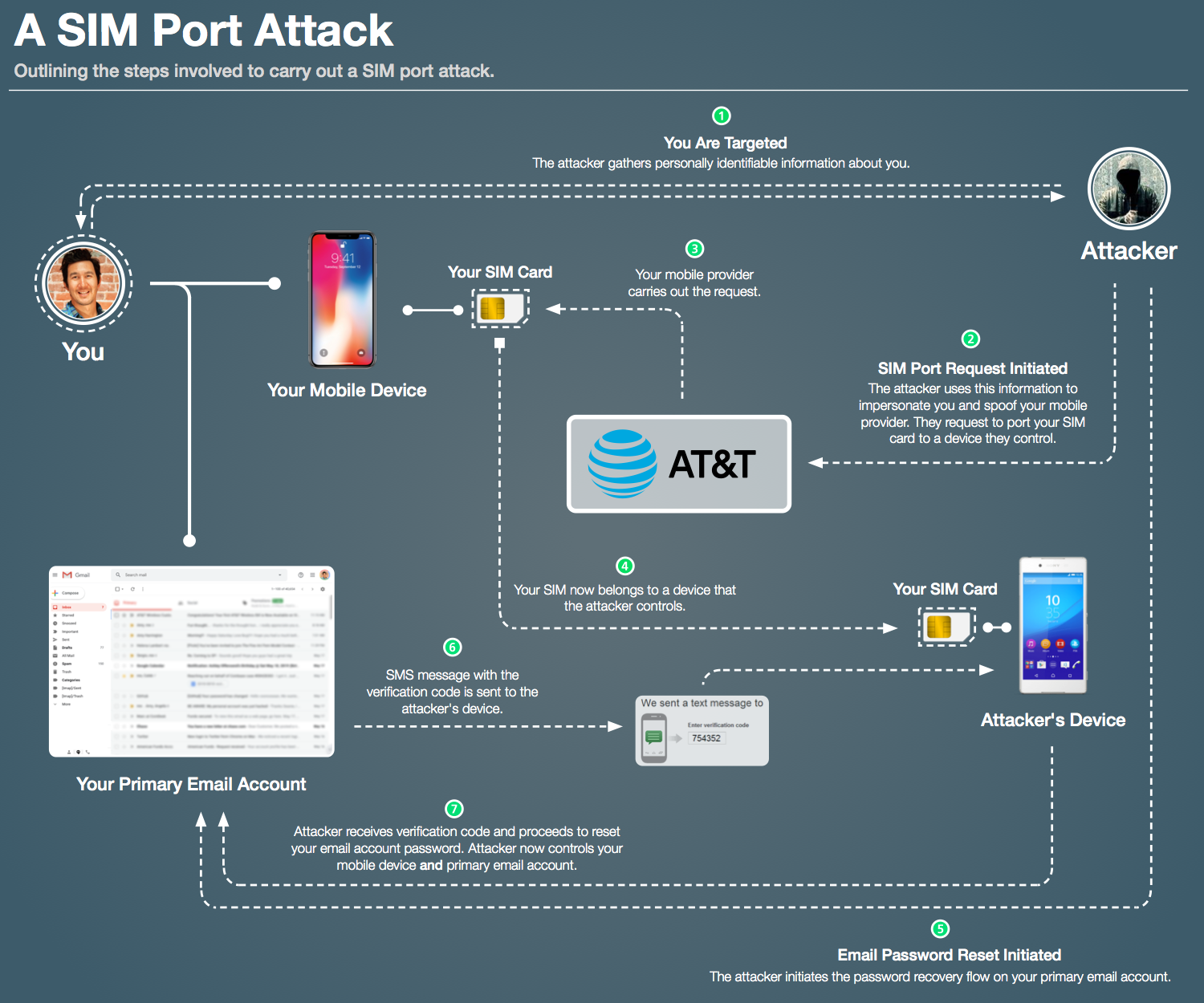

Per Sim Port Hack o Attack si intende il trasferimento digitale illegittimo dell’identità associata ad una SIM card telefonica e della sua portabilità ad un soggetto diverso dal proprietario, un attaccante, che ne prende il totale controllo.

Per poter affrontare al meglio la vicenda è necessario fare un passo indietro e capire effettivamente quali sono le potenzialità dell’identità digitale e le sue interconnessioni.

Avere la possibilità di poter accedere al numero di telefono di una persona garantisce ad un potenziale attaccante di bypassare, o meglio controllare integralmente, tutti i servizi associati al proprio telefono (dal controllo delle email, alla convalida delle autenticazioni a due fattori (2FA) come per questa vicenda).

Nel caso di furto dell’identità SIM digitale un utente malintenzionato può trasferire tutto ciò associato alla scheda SIM su un telefono che lui stesso controlla. Può infatti richiedere il recupero password di qualsiasi account di posta elettronica della vittima ricevendo sul proprio dispositivo il codice di verifica inviato dal provider di posta (es: Gmail, Outlook, Aruba etc.) e avere pieno possesso dell’account. Lo stesso procedimento vale per qualsiasi altro account collegato all’identità digitale Social Network inclusi.

Una volta che l’utente malintenzionato controlla il tuo account e-mail principale, inizia a compiere “movimenti laterali” controllando qualsiasi servizio online della vittima gestito tramite quell’indirizzo e-mail (conti bancari, account dei social media, ecc.). Se è particolarmente “cattivo” potrebbe addirittura cifrare i dati così da poter richiedere un riscatto per decifrarli.

Lo stesso Sean, prima di entrare nella descrizione cronologica dell’attacco invita, il lettore a riflettere su quali dati possiede e quali sono associati al proprio numero di telefono e alla propria casella email.

- Indirizzi, date di nascita e altre informazioni private e identificabili personalmente (proprie o dei tuoi contatti)

- Foto potenzialmente compromettenti di te (e / o del tuo partner)

- Calendario e date di viaggio, appuntamenti, riunioni, persone che partecipano con te a questi eventi

- Accesso alle e-mail, ai documenti e alla cronologia delle ricerche private

- Contatti personali e alle loro informazioni private

- Accesso a tutti i servizi online per i quali è stato utilizzato il tuo indirizzo email principale come fonte di autenticazione

Ebbene questo elenco, sicuramente non esaustivo, fa comprendere al lettore la pericolosità di un possibile attacco SIM port.

Qui l’immagine che descrive nel dettaglio e cronologicamente cosa è accaduto (Event Timeline)

Per riassumere brevemente, l’autore ha descritto minuziosamente quelli che sono stati i passi compiuti dall’hacker e quella che effettivamente è stata la sua percezione come vittima durante l’attacco. La sottrazione di $ 100.000 è avvenuta tra le 22.00 e le 11.30 del giorno seguente. Un attacco di sole 12 ore ha permesso all’attaccante di poter effettuare acquisti non autorizzati, modificare password di accesso ai wallet (i famosi portafogli online dove vengono custodite le criptomonete) e ovviamente autorizzare il trasferimento su un proprio conto dell’intero importo in criptovaluta in possesso della vittima.

A questo punto, spogliato di tutti i suoi averi, Sean Coonce ha tirato le somme su cosa ha potuto apprendere da questa esperienza.

Questi i consigli:

- Riduci la tua presenza online: riduci drasticamente la condivisione online di informazioni inutili di identificazione personale (data di nascita, posizione, immagini con dati di geolocalizzazione incorporati in esse, ecc.) . Tutti questi dati sono disponibili pubblicamente e possono essere utilizzati proprio contro di te in caso di attacco.

- Le Autenticazioni SMS a 2 Fattori non sono così sicure come si pensa. Per i wallet, l’autore raccomanda di utilizzare anche strumenti di protezione hardware che possano impedire ulteriormente il furto della propria identità. Quest’ultimi apparecchi fisici necessiterebbero di un vero e proprio furto fisico (ad esempio il furto di una chiavetta di sicurezza).

- Google Voice 2FA: in alcuni casi, i servizi online non supportano la tecnologia 2FA (autenticazione a 2 fattori) basata su hardware (si basano su 2FA SMS). In questi casi, potrebbe essere preferibile creare un numero di telefono con Google Voice (che non può essere trasferito su una SIM). L’utilizzo di tale numero consente di ottenere ii ripristino della password con autorizzazione a 2 fattori anche per servizi che di base ne hanno solo uno.

- Indirizzo email secondario: invece di collegare tutto a un singolo indirizzo email, crea un indirizzo secondario per le tue identità online critiche (conti bancari, account social media, comunicazioni riservate, ecc.). Non utilizzare questo indirizzo email per nient’altro e mantienilo strettamente privato.

- Esegui periodicamente il backup di quell’indirizzo con una qualche forma di 2FA basata preferibilmente su hardware.

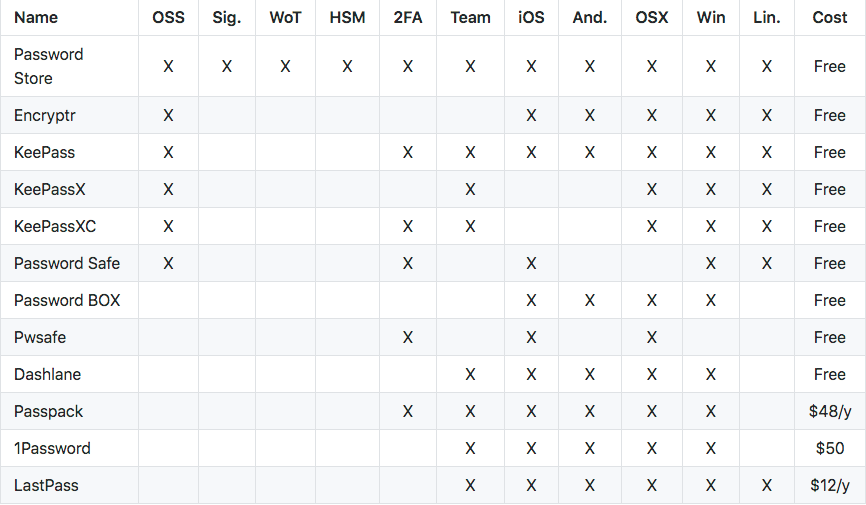

- Utilizza un gestore di password, Offline Password Manager, per le tue password. Ancora meglio, usa un gestore di password offline come Password Store. Questo sito fa una comparazione dei migliori programmi di Gestione Password sul mercato (Feb 2018).

Sconvolto l’autore scrive:

“Sono passati quattro giorni dall’incidente e sono distrutto. Ho zero appetito; il mio sonno è inquieto; Sono inondato da sentimenti di ansia, rimorso e imbarazzo.

Non riesco a smettere di pensare alle piccole cose, facili, che avrei potuto fare per proteggermi. I miei pensieri sono offuscati dai “Se” e dai “Ma” e da cosa avrei potuto fare.

Tuttavia, a questi pensieri si associano pigrizia e preconcetti. Non ho mai preso sul serio la mia sicurezza online perché non avevo mai sperimentato un attacco. E mentre comprendevo il rischio dell’insicurezza del mio profilo, ero semplicemente troppo pigro per proteggere i miei beni con il rigore che meritavano.”

Ti esorto a imparare da questi errori.

Fonte: Medium Corp – The Most Expensive Lesson Of My Life: Details of SIM port hack.