Emotet, una delle botnet più avanzate e pericolose al mondo in circolazione da anni, ritorna dopo

una pausa di quattro mesi attraverso una nuova campagna malspam, diretta a organizzazioni e

utenti. A partire dal 16 settembre 2019 la botnet è completamente riemersa e ha ripreso le

operazioni di spamming. Cisco Talos e altri ricercatori di cyber security lanciano l’allarme.

Emotet è nato come un trojan bancario, ma negli anni ha continuato a evolversi e di recente è

stato associato anche ad alcuni Ryuk ransomware mirati su larga scala. Il vettore di infezione

principale rimane l’invio di e-mail dannose inviate come parte di campagne di spam diffuse.

Emotet viene generalmente consegnato sia attraverso documenti di ufficio, sia tramite messaggi di

spam basati su URL che portano a una eventuale infezione.

Queste campagne cambiano e si

evolvono quotidianamente e anche l’infrastruttura di supporto cambia quasi regolarmente. Non è

raro vedere Emotet riutilizzare alcuni dei server di comando e controllo (C2) per periodi più lunghi.

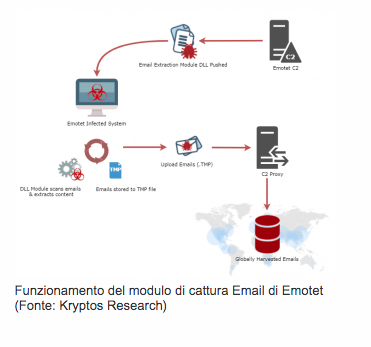

L’obiettivo di Emotet è monetario. Gli aggressori utilizzano Emotet per fornire payload modulari

che servono a monetizzare in modo più completo i loro attacchi. Tali payload possono includere

minacce come trojan bancari aggiuntivi, raccoglitori di e-mail, meccanismi di auto-propagazione e

ransomware. I moduli distribuiti dagli aggressori sono probabilmente scelti in base al modo in cui

possono monetizzare meglio i sistemi infetti e gli ambienti in cui risiedono.

I ricercatori hanno anche scoperto un aumento della tattica di rubare il contenuto delle caselle di

posta delle vittime e passare le credenziali delle vittime per l’invio di e-mail in uscita. Emotet

quindi distribuisce queste credenziali di e-mail rubate ad altre bot nella sua rete e

successivamente utilizzano queste credenziali rubate per trasmettere messaggi di attacco Emotet.

https://cert.europa.eu/cert/moreclusteredition/en/fossbytes-

33030f6afc4dd642143107de385270e1.20190917.en.html

https://blog.talosintelligence.com/2019/09/emotet-is-back-after-summer-break.html