Risulta sempre più evidente che la minaccia informatica maggiormente insidiosa per le organizzazioni, consista negli attacchi che sfruttano l’ingenuità e l’inadeguata preparazione in tale ambito, dei dipendenti. Molto più degli attacchi diretti alla rete.

Il fattore umano, attraverso gli aspetti emotivi e i fattori cognitivi, infatti, può influenzare pratiche e comportamenti dell’individuo nel cyberspazio rendendolo vulnerabile e, seppur in maniera non intenzionale, una minaccia per l’organizzazione.

Le nuove tecniche di manipolazione, come il Mind Hacking, fanno leva su fattori che, soprattutto quando presenti contemporaneamente, possono compromettere le capacità del processo decisionale in quanto diminuiscono la lucidità dell’utente, confondendolo.

Per comprendere meglio l’esigenza di fare sensibilizzazione sulla cybersecurity, è necessario partire dalla differenza tra comunicazione online e comunicazione offline (c.d. “face to face” o F2F), dalle loro caratteristiche e dall’influenza che entrambe esercitano sul comportamento individuale e di gruppo1.

Per comprendere meglio l’esigenza di fare sensibilizzazione sulla cybersecurity, è necessario partire dalla differenza tra comunicazione online e comunicazione offline (c.d. “face to face” o F2F), dalle loro caratteristiche e dall’influenza che entrambe esercitano sul comportamento individuale e di gruppo1.

Semplificando, possiamo affermare che gli aspetti visivi, uditivi e sociali degli ambienti online e offline condizionano i comportamenti delle persone. Sappiamo, inoltre, che l’interazione sociale coinvolge diversi canali di comunicazione, tra cui quello verbale (che comprende tono e volume della voce), quello visivo (espressioni facciali, gestualità, postura) e quello testuale (i contenuti in forma scritta).

Questi “segnali” agevolano l’interpretazione del contenuto della comunicazione, consentendo alle persone di determinare le motivazioni e le intenzioni dei partner relazionali, così come la loro affidabilità e il loro stato emotivo.

Di conseguenza, lo scambio di segnali durante l’interazione sociale influenza la percezione della presenza sociale2 sia in ambiente offline che online. Appare ovvio che l’interazione face to face garantisca una presenza sociale più elevata rispetto a quella mediata dalla tecnologia, proprio grazie alla maggiore disponibilità di segnali verbali e visivi e quindi alla più agevole trasmissione di vicinanza ed immediatezza. Al contrario, la presenza sociale risulta di intensità inferiore nell’interazione online, in virtù del fatto che il canale testuale è meno efficace nel consolidare immediatezza e connessione.

Vulnerabilità dell’utente: elementi psicologici

Non possiamo sottovalutare la disinibizione e il potere che scaturiscono dall’anonimato e quanto questi condizionino la comunicazione e di conseguenza la sicurezza. L’anonimato è percepito grazie all’assenza dei “segnali” di comunicazione e si struttura su diversi livelli, in base all’utilizzo di accorgimenti come pseudonimi, tool per nascondere l’identità e controllo delle impostazioni sulla privacy. In questo modo, a livello individuale, l’anonimato può portare a ridurre l’inibizione e favorire la messa in atto di comportamenti che offline sarebbero ritenuti negativi o addirittura sconvenienti.

Questo perché gli individui hanno la sensazione di non essere identificati né ritenuti responsabili delle loro azioni. La disinibizione online, soprattutto se combinata con l’intensità di forti emozioni e bisogni di base, può influenzare il comportamento di una persona e favorire una forte polarizzazione di gruppo3 rispetto all’interazione F2F, fino a far aumentare i comportamenti aggressivi e offensivi (commenti e messaggi lesivi, molestie, bullismo, incitamento all’odio raziale o religioso).

Essa si combina con gli elementi variabili della personalità, manifestandosi in molti casi come una lieve deviazione dal comportamento consueto, o nei casi più gravi, come veri e propri cambiamenti comportamentali.

Come possiamo intuire, quindi, l’anonimato online, in particolare se associato alla disinibizione, può anche spingere gli utenti ad accedere a contenuti illegali (come nel caso di materiale pedopornografico), a scaricare file multimediali che violano il copyright, a visitare siti malevoli, o addirittura a diventare membri di organizzazioni criminali o sette online.

Ecco come la stessa “ombra” che protegge l’attaccante, rende debole la vittima: quando gli utenti sentono di potersi nascondere nella rete senza esporsi con la propria identità, avvertono una sensazione di comfort e protezione che induce un abbassamento delle difese e contemporaneamente aumenta le possibilità di essere manipolati, ingannati e truffati.

Vediamo nello specifico quali sono i fattori, esogeni ed endogeni, su cui fanno leva le tecniche di manipolazione in ambiente cyber.

Tra i fattori esogeni, troviamo la distanza fisica e la dimensione temporale:

La spersonalizzazione. Essa deriva dalla possibilità di comportarsi in maniera differente rispetto alla vita reale, grazie alla condizione di distanza fisica dagli altri utenti. La cyber-psicologia vede il cyberspazio come un’estensione del mondo psichico dell’individuo. La condizione di mancanza di indicatori fisici che si verifica quando ci si trova dietro ad uno schermo, dà all’utente la sensazione di essere invisibile ed anonimo, la percezione del pieno controllo della comunicazione, abbatte l’imbarazzo e mitiga la trasmissione delle reazioni emotive. Questo livello di disinibizione lo induce ad abbassare gli automatismi difensivi, e spesso lo induce anche a sottovalutare situazioni di pericolo o potenziali truffe;

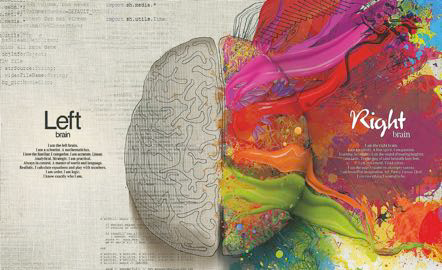

La velocità. È una caratteristica dei processi decisionali in rete. Nel mentre nella vita reale per la maggior parte delle truffe tradizionali sono necessarie tempistiche dilatate, su internet si tratta spesso dell’istante di un click, che per la sua durata concede molto meno tempo per attivare le aree del cervello che permettono un’analisi precisa sulle azioni che si stanno compiendo.

Tra i fattori endogeni, cioè quelli legati intrinsecamente alla psicologia del soggetto4, abbiamo le caratteristiche temperamentali e le organizzazioni di personalità, e gli stili relazionali:

L’impulsività, caratteristica temperamentale, fornisce una risposta rapida e irrazionale del nostro comportamento che influenza enormemente le capacità di valutazione di una situazione ed il corretto svolgimento del processo decisionale, inibendo talvolta il riconoscimento immediato di una minaccia ed aumentando dunque la probabilità che l’utente cada in una trappola cyber.

Gli schemi motivazionali interpersonali5, cioè un sistema cerebrale e mentale complesso che regola il comportamento e le emozioni in vista di una meta ben definita6. Fondandosi su disposizioni innate, selezionate nel corso dei processi evoluzionistici, tali propensioni ad agire verso obiettivi specifici, regolano le forme di interazione fra un soggetto e l’ambiente.

Nel caso della cybersecurity, gli schemi motivazionali che potrebbero consentire più facilmente un attacco sono:

-

-

- La paura

Si tratta dell’emozione direttamente collegata alla sopravvivenza. Essa attiva immediatamente il bisogno di aiuto in quanto genera preoccupazione, malessere e disagio, insieme alla sensazione di urgenza, che spinge l’utente a trovare una soluzione in fretta; - L’altruismo

Il senso atavico di appartenenza ad una tribù conferisce all’uomo la definizione di “essere sociale”. Ciò implica la collaborazione e l’assistenza reciproca, il “mutuo soccorso”, che traslato in epoca moderna può essere definito con il concetto più generico di bontà, che altro non è che una forma di accudimento innata che ci spinge ad aiutare gli altri quando capiamo che hanno estremamente bisogno di noi; - La competizione

In natura, la legge del più forte stabilisce attraverso la lotta fisica il rango, che garantisce qualità e quantità di cibo superiori, e il rispetto da parte del gruppo. Fornire un obiettivo accattivante o addirittura agonistico, che alluda alla predominanza rispetto agli altri, crea un’occasione di riuscita per l’attaccante; - Il sesso

Il bisogno sentimentale o meramente fisiologico di soddisfare i bisogni legati a quest’area, è probabilmente allo stato attuale la vulnerabilità più sfruttabile da parte dei criminali informatici. Ciò avviene perché l’esperienza emotiva del desiderio e del piacere erotico (spinta dalla necessità del proseguimento della specie) è atavica. E maggiori sono gli ostacoli nel raggiungimento dell’oggetto del desiderio, maggiori sono le emozioni che scaturiscono dal sistema motivazionale sessuale come per esempio gelosia, paura del rifiuto, paura dell’abbandono, pudore. Ai giorni nostri, il pudore che ci consente di convivere in un sistema di società “civile”, contemporaneamente regola e reprime il sistema sessuale dell’individuo. Pudore che diminuisce consistentemente quando le circostanze ambientali lo consentono, per esempio le condizioni di intimità di un luogo appartato o, la spersonalizzazione7 in seguito ad una riduzione delle percezioni sensoriali come quando l’utente si trova ad interagire con un device che fisicamente lascia tutto il mondo al di fuori, ma gli consente al tempo stesso di esplorarlo ed attraversarlo.

- La paura

-

Naturalmente, questi parametri si alterano in presenza di spinte emotive come ad esempio l’aggressività, l’ossessione, la dipendenza, che scaturiscono da disagi e disturbi psichici.

Una dimostrazione di come vengano sfruttate queste vulnerabilità psicologiche dell’individuo possono essere le tecniche di phishing.

Le e-mail di phishing trasmettono spesso un senso di urgenza su cui l’attaccante fa leva per spingere l’utente a fare clic su un collegamento dannoso e a fornire informazioni personali o private. Quando le persone sono troppo impegnate e troppo distratte per agire in sicurezza, un modo per sferrare l’attacco potrebbe essere quello di sfruttare i loro «processi automatici» come le loro abitudini o le azioni che compiono senza pensare davvero.

L’ambito aziendale, ad esempio, è preso di mira dalla Business Email Compromise (BEC), una truffa sofisticata le cui vittime sono quasi sempre dipendenti nel settore economico-finanziario che effettuano pagamenti tramite bonifico bancario.

Spesso questa truffa viene portata a termine grazie alla compromissione di un account di posta elettronica aziendale, che può avvenire o attraverso un’intrusione prettamente informatica, o per mezzo di tecniche di social engineering.

Quest’ultimo, infatti, si articola in diverse fasi di attacco, una delle quali consiste proprio nello sfruttamento delle caratteristiche emotive dell’individuo.

Gli attaccanti, utilizzando persuasione ed empatia, instaurano un rapporto con la vittima allo scopo di conquistare la sua fiducia per carpire le informazioni desiderate (password, numero di conto corrente, nomi, dati riservati, etc). Quella che si mette in atto è una vera e propria manipolazione, che si avvale oltre che di notevoli competenze informatiche, anche di abilità e conoscenze pluridisciplinari che spaziano dalla psicologia cognitiva all’antropologia, dalla psicologia sociale alla sociologia dei gruppi.

Nelle Organizzazioni, la carenza di sensibilità e di consapevolezza (awareness) dei vertici aziendali e la mancanza di adeguate sessioni o training di formazione per i dipendenti, possono aumentare notevolmente il grado di esposizione alle minacce cyber, in particolare agli attacchi che si avvalgono delle tecniche di ingegneria sociale e human hacking.

Gli impatti negativi generati possono essere innumerevoli e di grossa portata: perdite economiche, danni relativi alla Riservatezza, Integrità, Disponibilità dei dati, danni reputazionali, perdita di continuità operativa (Business Continuity), e tanti altri. Sono infatti centinaia le aziende colpite ogni giorno da frodi finanziarie e milioni le mail contraffatte che inducono a compiere azioni dannose. Ed è realmente molto complesso difendersi da attacchi che sfruttano le caratteristiche psicologiche e gli elementi emotivi delle persone, come la fiducia negli altri, la reciprocità, la dissonanza cognitiva8, la scarsità di conoscenza o anche il disagio nel disattendere un compito. Non esistono misure di sicurezza valide in assoluto ma è possibile fare leva sul comportamento per mitigare il rischio.

Come? Per quanto riguarda la dimensione organizzativa, la contromisura più efficace resta sempre la formazione del personale, fornire gli strumenti adeguati a riconoscere gli schemi di attacco per poterli contrastare.

1 K. M. Christopherson, The positive and negative implications of anonymity in Internet social interactions: “On the Internet, nobody knows you’re a dog”. Computers in Human Behavior 23 (2007), pp. 3038–3056.

2 Def.: il senso divicinanza eimmediatezza che si sviluppa mentre gli individui interagisconoe comunicano. È il “collante sociale”che consente lo sviluppo di intimità e fi ducia, due aspetti chiave della formazione e del mantenimento delle relazioni sociali (come quelle aff ettive, familiari, sentimentali e professionali)

3 Def.: In Psicologia delle Organizzazioni, si parla di polarizzazione nell’ambito delle discussioni di gruppo, quando si verifi ca l’allontanamento dalle posizioni mediane a favore di uno dei due poli estremi, che di regola è il polo cui si tende per i valori diff usi nel gruppo.

4 Ci si riferisce ad un soggetto stabile ed equilibrato, in condizione di salute mentale.

5 Liotti G., Monticelli F., I sistemi motivazionali nel dialogo clinico,Raffaello Cortina Editore, Milano, 2008

6 Ivaldi A., Il trattamento dei disturbi dissociativi e di personalità. Teoria e clinica del modello relazionale fondato sui sistemi motivazionali, Franco Angeli Edizioni, Milano, 2016

7 Cfr. pag 20, Il fattore umano nella cyber security, a cura di Nicola Sotira, Franco Angeli Edizioni, Milano, 2020

8 Psic.: la condizione di tensione o disagio avvertita a causa del manifestarsi di due idee opposte e incompatibili

Autore: Alessandra Rose