L’Extended Detection and Response (XDR) offre un netto vantaggio contro gli attacchi avanzati, ma molti dei cosiddetti “approcci XDR” oggi disponibili sono in realtà poco più che estensioni delle attuali soluzioni EDR (Endpoint Detection and Response), che si basano su noti indicatori di compromissione (Indicators of Compromise IOC) per trovare e bloccare le minacce già conosciute. Sebbene possano offrire maggiore visibilità sulle risorse di rete, non forniscono però la correlazione necessaria per eliminare i nuovi attacchi, per i quali non sono disponibili IOC noti.

Al contrario, l’Advanced XDR sfrutta l’Intelligenza Artificiale (AI) e il Machine Learning (ML) per correlare automaticamente i dati di telemetria provenienti dai vari asset di rete al fine di rilevare attacchi mai visti prima. Advanced XDR rileva in anticipo comportamenti potenzialmente malevoli per consentire ai Defender di rimediare più velocemente.

Advanced XDR incorpora i due elementi principali di EDR – monitoraggio e rilevamento continui e risposta automatizzata alle minacce – su tutti gli endpoint, ma XDR monitora anche le minacce nell’intera infrastruttura di un’organizzazione, inclusi i profili utente, le applicazioni di collaborazione e produttività aziendale, i workload cloud e molto altro ancora. Tali funzionalità critiche spiegano perché XDR viene spesso definito il futuro della sicurezza informatica.

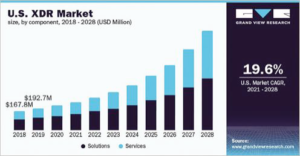

La società di ricerca e analisi ESG ha stimato che più di due terzi delle organizzazioni investiranno in XDR entro la metà del 2022. Questa spesa influirà sul tasso di crescita annuale composto (CAGR) del 19,9% che secondo Grand View Research1 caratterizzerà il mercato globale di XDR da qui al 2028.

L’automazione è la chiave

Secondo la Computing Technology Industry Association (CompTIA), uno dei vantaggi più importanti che sta aiutando a guidare la crescita di XDR è la capacità di automatizzare le operazioni di sicurezza al fine di abbattere i silos di dati e accelerare le risposte alle minacce.

Advanced XDR fornisce la visibilità necessaria su un’intera catena di attacco, ovunque esso accada, per rivelare esattamente come è progredito e quali risorse e utenti sono stati colpiti. Offre, inoltre, opzioni di risposta automatizzata e/o guidata che le soluzioni SIEM (Security Information and Event Management) non possono fornire e le soluzioni SOAR (Security Orchestration, Automation and Response) faticano a fornire su larga scala, senza un importante sforzo in termini di interventi manuali da parte degli analisti di sicurezza e dei team di incident response.

Uno dei principali punti di forza di una soluzione Advanced XDR è la possibilità di liberare i team di sicurezza dalla necessità di indagare individualmente su grandi quantità di alert, attraverso una varietà di soluzioni puntuali, per rispondere rapidamente alla domanda “siamo sotto attacco?”

Advanced XDR lo fa automaticamente, correlando i dati di telemetria per rivelare le tempistiche di attacco dalla root cause e consentire così ai team di sicurezza di rispondere in modo più rapido ed efficiente.

Abbattere i silos di dati

L’infrastruttura IT di molte organizzazioni è oggi più complessa che mai, con reti decentralizzate che tradizionalmente sono affidate a strumenti di sicurezza specifici. Il problema è che gli attacchi si sono evoluti per attraversare questi ambienti, consentendo agli attaccanti di nascondersi nei meandri della rete, perché gli strumenti di sicurezza tradizionali non possono correlare la telemetria attraverso tutti gli elementi di una rete moderna. E nemmeno possono identificare gli attacchi che sfruttano questi diversi elementi in un’unica progressione di attacco, limitando quindi la visibilità di un team di sicurezza nella catena di attacchi in corso e complicando quindi il compito di analizzare un incidente nella sua interezza.

Advanced XDR non si basa su una moltitudine di alert di minacce non contestuali provenienti da risorse disparate, ma fornisce in modo automatizzato un contesto e correlazioni approfondite tra queste risorse, risparmiando agli analisti di sicurezza il noioso compito di un triage costante e di investigare manualmente gli alert non comprovati.

Advanced XDR abbatte i silos di informazioni che altrimenti impedirebbero ai team di sicurezza di ottenere una visione unificata dello stato di sicurezza della propria organizzazione. Lo fa integrando nel suo approccio di rilevamento e risposta funzionalità di firewall, soluzioni antivirus, EDR, Identity and Access Management (IAM), Cloud Workload Protection (CWPP) e altre tecnologie di sicurezza.

L’automazione velocizza i tempi di risposta

I team di sicurezza possono ricorrere a strumenti SIEM, piattaforme SOAR e altre soluzioni incomplete nel tentativo di aumentare la propria visibilità, ma in assenza di correlazioni automatizzate dovranno comunque esaminare manualmente gli alert uno alla volta, quindi tentare di correlarli tra loro per identificare una catena di attacco.

Questo processo manuale implica che i team di sicurezza possono (e spesso lo fanno) perdere facilmente qualche elemento nel processo, il che li porta a restare scoperti anche quando credono di aver già posto rimedio a un incidente. E anche se riuscissero a identificare tutte le diverse componenti di un’operazione d’attacco, i team di sicurezza avrebbero dedicato così tanto tempo alle loro indagini da non riuscire a lanciare una risposta anticipata per arrestare l’attività.

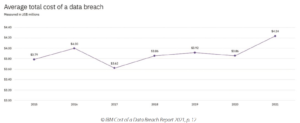

Nel suo Cost of a Data Breach Report 2021, ad esempio, IBM ha rilevato che un’organizzazione impiega in media 287 giorni per identificare e contenere una violazione. Questo tempo di permanenza offre agli attori delle minacce quasi un anno per nascondersi nei sistemi di una vittima, condurre ricognizioni, spostarsi lateralmente in diverse parti della rete ed esfiltrare informazioni sensibili.

Non sorprende, quindi, che le violazioni dei dati con un tempo di permanenza nelle reti di oltre 200 giorni costino alle organizzazioni una media di 4,87 milioni di dollari, mentre quelle con un tempo di permanenza inferiore a 200 giorni costino 3,61 milioni di dollari. È anche importante sottolineare che il prezzo di 4,87 milioni di dollari ha superato il costo medio di una violazione dei dati che si attesta sui 4,24 milioni di dollari, danni che sono già del 10% superiori a quelli del 2020 e con il costo più alto mai registrato nella storia del rapporto di IBM.

Advanced XDR riduce drasticamente il tempo di permanenza dell’attaccante attraverso un approccio operation-centric, che si concentra sugli indicatori di comportamento (Indicators of Behavior, IOB). Questi IOB rimediano a un’intera sequenza di attacco, consentendo ai team di sicurezza di terminare l’attacco nel suo insieme invece di rimediare a elementi isolati. Ad esempio, il rilevamento e la rimozione di un malware su un endpoint fa ben poco per impedire che le credenziali dell’utente compromesse vengano nuovamente utilizzate in modo improprio e non risolve la persistenza dell’attaccante su una rete target.

Vantaggi dell’XDR avanzato

Laddove altre soluzioni limitano i dati critici raccolti in quanto non possono elaborarli o archiviarli, una piattaforma come Cybereason Advanced XDR è progettata per raccogliere e analizzare il 100% dei dati degli eventi in tempo reale.

Altri strumenti XDR non hanno la capacità di acquisire tutta la telemetria disponibile a livello di endpoint. Ricorrono allo “smart filtering”, in cui la telemetria viene eliminata anche se potrebbe essere utile per il rilevamento (non è quindi così “smart”). Lo fanno perché devono inviare tutti i dati al cloud per l’analisi prima di poter restituire un rilevamento.

capacità di acquisire tutta la telemetria disponibile a livello di endpoint. Ricorrono allo “smart filtering”, in cui la telemetria viene eliminata anche se potrebbe essere utile per il rilevamento (non è quindi così “smart”). Lo fanno perché devono inviare tutti i dati al cloud per l’analisi prima di poter restituire un rilevamento.

Le organizzazioni oggi possono sfruttare i vantaggi di una piattaforma come Cybereason XDR basata su Chronicle, che combina la piattaforma di difesa Cybereason con il suo motore brevettato MalOp™, in grado di analizzare oltre 23 trilioni di eventi relativi alla sicurezza a settimana, con il motore di analisi della sicurezza informatica di Google Cloud, che acquisisce e normalizza petabyte di dati di telemetria dall’intero ambiente IT. La combinazione delle funzionalità di Cybereason e di Google fanno sì che la telemetria non venga assolutamente filtrata, il che consente al motore di analisi predittiva AI/ML di identificare prima l’attività di attacco e porre rimedio alle minacce più velocemente.

LL’appli cazione dell’intelligenza artificiale non è una panacea e per il prossimo futuro sarà senza dubbio necessario un mix di risorse umane e soluzioni basate sull’intelligenza artificiale che lavorino insieme. Tuttavia, l’AI migliorerà l’efficienza di ogni membro del team di sicurezza e amplificherà l’efficacia dell’intero stack di sicurezza.

Per approfondimenti leggi anche:

https://www.cybereason.com/blog/how-ai-driven-xdr-defeats-ransomware

Autore: William Udovich