Anche questa settimana è stata veicolata in Italia una nuova campagna Ursnif a tema INPS. Negli ultimi tre mesi sono state registrate dal CERT-AGID 15 campagne Ursnif di cui 9 di queste hanno sfruttato il tema INPS e risultano del tutto simili tra di loro.

Cosa hanno in comune queste campagne?

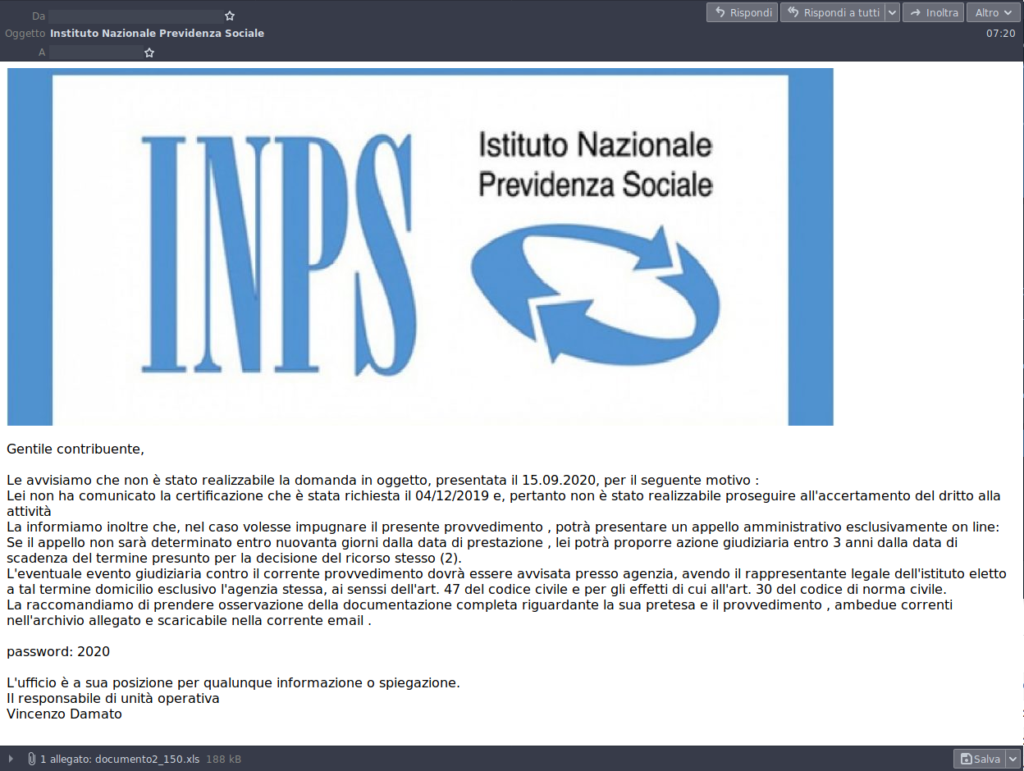

- Il malware viene veicolato via email verso destinatari pubblici e privati

- Il file allegato è sempre un XLS con password: 2020

- Il tema utilizzato è INPS

- La mail è scritta in lingua italiana e riporta i loghi dell’Istituto

- La macro è di tipo Excel4

- La frequenza di pubblicazione è quasi regolare: ogni 6/7 giorni

- Il nome della DLL scaricata dalla macro ha assunto nomi differenti per ogni campagna:

- installazione.dll

- notifications.dll

- personal.dll

- importante.dll

- register.dll

- securezza.dll

- contabilita.dll

- installa.dll (update 20/10/2020)

L’ultima mail pervenuta nelle caselle di posta degli utenti non è una comunicazione ufficiale dell’Istituto Nazionale di Previdenza Sociale ma la 9a campagna Ursnif veicolata negli ultimi tre mesi. L’attività criminale di questa settimana è iniziata nella giornata ieri, lunedì 19, e prosegue anche oggi distribuendo allegati XLS differenti per ogni email.

Il CERT-AGID ha diramato attraverso i propri canali CNTI e MISP gli indicatori di compromissione censiti per le campagne veicolate in data odierna e nella giornata di ieri a tutela delle strutture accreditate. Link: Download IoC (Ursnif 19-20/10/2020)

https://cert-agid.gov.it/news/attenzione-alla-finta-email-inps-si-tratta-ancora-di-ursnif/