Introduzione

Il panorama della sicurezza informatica è in rapida evoluzione e gli attacchi DDoS (Distributed Denial of Service) stanno diventando una delle principali preoccupazioni per le organizzazioni di tutto il mondo. Ciò che è accaduto nel febbraio 2025 ci ha ricordato questa crescente minaccia: l’Italia ha dovuto affrontare una serie di devastanti attacchi DDoS che hanno colpito banche, aeroporti, sistemi di trasporto e servizi governativi, tra cui la Banca d’Italia, gli aeroporti di Linate e Malpensa, il Ministero degli Affari Esteri e l’Aeronautica Militare. Questi attacchi, attribuiti al gruppo di hacker filorussi NoName057, evidenziano come le tensioni geopolitiche e l’hacktivismo stiano alimentando l’aumento delle disruption informatiche. Nonostante gli ingenti investimenti in tecnologie di mitigazione DDoS, le aziende continuano a soffrire di costosi tempi di inattività e interruzioni del servizio. Ciò mette in luce una falla critica: non nei meccanismi di protezione in sé, ma nel modo in cui vengono configurati e mantenuti. La causa principale della maggior parte delle vulnerabilità DDoS risiede nelle configurazioni errate, che creano migliaia di punti di ingresso sfruttabili dagli aggressori.

Il problema principale: perché la mitigazione DDoS tradizionale è insufficiente

Le organizzazioni in genere si affidano a soluzioni DDoS ibride sempre attive per proteggere la propria infrastruttura. Tuttavia, queste soluzioni richiedono una continua revisione per adattarsi alle architetture di rete in continua evoluzione e ai metodi di attacco in evoluzione. L’incapacità di tenere il passo con questi continui cambiamenti porta a configurazioni errate, lasciando le organizzazioni esposte. Per mettere questo dato in prospettiva, si consideri un’organizzazione con 100 indirizzi IP (ognuno dei quali rappresenta un servizio pubblico) e 150 potenziali vettori di attacco DDoS attraverso i livelli 3, 4 e 7. Ciò equivale a una superficie di attacco di 15.000 possibili vulnerabilità, una sfida enorme per i team di sicurezza che si affidano a test manuali e difese reattive. Invece di affrontare in modo proattivo queste debolezze, le aziende spesso si trovano a correggere le configurazioni errate solo dopo che un attacco ha già causato danni, con conseguenti tempi di inattività prolungati e interruzioni operative.

La pressione normativa: il costo della non-compliance

Gli enti regolatori hanno preso atto del crescente panorama delle minacce informatiche e stanno attuando politiche rigorose per imporre la resilienza operativa. 4DORA (Digital Operational Resilience Act): Questa normativa impone test regolari di cybersecurity per garantire la business continuity. La mancata conformità può comportare multe significative, costringendo le organizzazioni ad adottare misure di sicurezza proattive. 4Direttiva NIS2: Richiede alle aziende di condurre valutazioni periodiche delle vulnerabilità e ritiene i dirigenti personalmente responsabili se non affrontano i rischi informatici. Questo aggiunge un ulteriore livello di pressione sulle aziende per migliorare le loro strategie di difesa DDoS. Con l’inasprirsi dei requisiti normativi, le organizzazioni devono passare da una gestione reattiva degli incidenti a valutazioni proattive e continue della sicurezza per evitare sanzioni e danni alla reputazione.

La soluzione: Gestione continua della vulnerabilità DDoS con MazeBolt RADAR

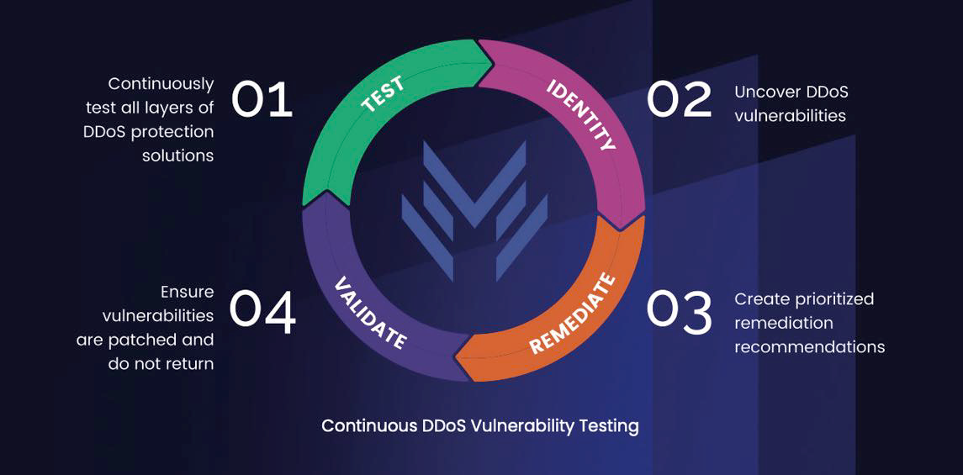

Affrontare la causa principale dei tempi di inattività DDoS richiede un cambio di paradigma dai tradizionali approcci di sicurezza reattivi a un modello di test automatizzato e continuo. È qui che MazeBolt RADAR™ interviene per cambiare le carte in tavola. RADAR™ è una soluzione brevettata che elimina le vulnerabilità DDoS prima che si verifichi un attacco. A differenza dei test DDoS tradizionali, che sono periodici e dissuasivi, RADAR™ opera senza problemi senza impattare sulle operazioni aziendali. Identifica continuamente le configurazioni errate sull’intera superficie di attacco, dà priorità alle vulnerabilità e facilita la correzione automatica per garantire che le protezioni rimangano ottimizzate.

Come funziona il RADAR

- Visibilità completa della superficie di attacco: RADAR™ fornisce alle organizzazioni una visione in tempo reale delle vulnerabilità DDoS su tutti i livelli di protezione della rete.

- Test continui: A differenza dei tradizionali e infrequenti test DDoS, RADAR™ opera senza interruzioni e in modo continuo, garantendo che le posizioni di sicurezza rimangano aggiornate.

- Rimedio automatico: Una volta rilevate le vulnerabilità, RADAR™ stabilisce le priorità e le corregge automaticamente, eliminando la necessità di una configurazione manuale e riducendo gli errori umani.

- Preparazione alla conformità: Attenuando in modo proattivo le vulnerabilità DDoS, le organizzazioni possono garantire la conformità con DORA, NIS2 e altre normative di settore, evitando rischi finanziari e di reputazione.

Il futuro della protezione DDoS: Un approccio proattivo e automatizzato

Il futuro della protezione DDoS: Un approccio proattivo e automatizzato

Gli attacchi DDoS non accennano a diminuire e le organizzazioni non possono più permettersi di affidarsi a una risposta reattiva agli incidenti. Con la crescente complessità delle minacce informatiche, l’unica soluzione possibile è il test e la remediation continui e automatizzati. RADAR™ di MazeBolt rappresenta la prossima evoluzione nella protezione DDoS, passando da difese manuali obsolete a un modello di sicurezza completamente automatizzato e basato sui dati.

Integrando RADAR™, le organizzazioni possono finalmente andare oltre gli SLA e i tempi di risposta della mitigazione per passare a una vera strategia di difesa proattiva. In un’epoca in cui i tempi di inattività equivalgono a perdite finanziarie e di reputazione, la necessità di innovazione nella gestione delle vulnerabilità DDoS non è mai stata così forte. Il momento di agire è adesso: adottando test continui, remediation automatizzata e visibilità della superficie di attacco completa, le aziende possono garantire operazioni resilienti e senza interruzioni di fronte a un panorama di minacce informatiche in continua evoluzione.

Autrice: Orly Mager