A pochi giorni dall’attacco all’Archivio di Stato, come riportato anche dal nostro sito, Anonymous con il suo gruppo di LulzSec_ITA ha condotto una nuova campagna di hackeraggio, questa volta ai danni di alcune importanti realtà. L’attacco infatti ha violato alcuni dei database dell’Assistenza Clienti de Il Sole 24 Ore, Fieg.it (Federazione italiana editori giornali), libreriamilitare.com e magistraturademocratica.it, con conseguente violazione delle credenziali di accesso dei servizi attaccati.

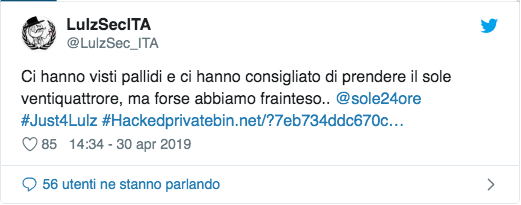

Proprio il giorno prima della festa dei lavoratori il gruppo di hacker ha pubblicato un tweet:

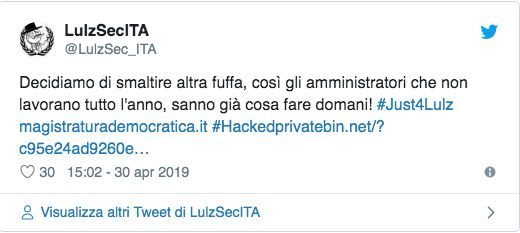

La scelta del periodo di un attacco infatti potrebbe sembrare casuale. Solitamente i periodi festivi sono i prediletti dagli attaccanti poiché colgono di sorpresa le aziende. “Decidiamo di smaltire altra fuffa, cosi gli amministratori che non lavorano tutto l’anno, sanno già cosa fare domani”, queste le parole del secondo di una serie di Tweet di LulzSecITA per rivendicare l’attacco alla piattaforma web di Magistratura Democratica.

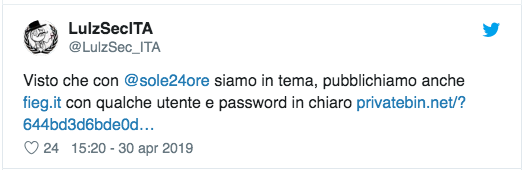

Pubblicate in chiaro su privatebin.net anche nomi utente e password (anche decifrate) della piattaforma web di Fieg e quelle del sito libreriamilitare.com. Le credenziali pubblicate come dicono lo stesso gruppo sono “facilmente decifrabili, in quanto banali!”.

Tale tematica, quella della sicurezza delle credenziali e della loro complessità, infatti, è uno dei punti cruciali sui quali bisogna soffermarsi. Si sottolinea infatti che i maggiori esperti, al fine di non rendere le proprie password facilmente “decifrabili”, consigliano di renderla il più complessa possibile. La Polizia Postale sul proprio portale ha infatti indicato diversi consigli, ma solitamente gli stessi sono difficilmente seguiti dagli utenti. Proprio questa inadeguatezza delle password e dei sistemi di accesso ed autenticazione è divenuta probabilmente una delle più importanti tematiche che ogni azienda e persona dovrebbe affrontare in maniera adeguata.

Seguendo gli standard di sicurezza è infatti necessario sviluppare una convergenza totale verso le “strong autentication” a più fattori e contestualmente rendere le proprie password il più complesse possibile onde evitare i classici attacchi brute force.