I ricercatori del team di ricerca Unit42 di Palo Alto hanno identificato un nuovo Trojan, con relazioni con la famiglia di malware Microspia, che prende di mira i sistemi Microsoft Windows e ruba informazioni: dalla raccolta delle credenziali del browser al targeting dei file di Outlook.

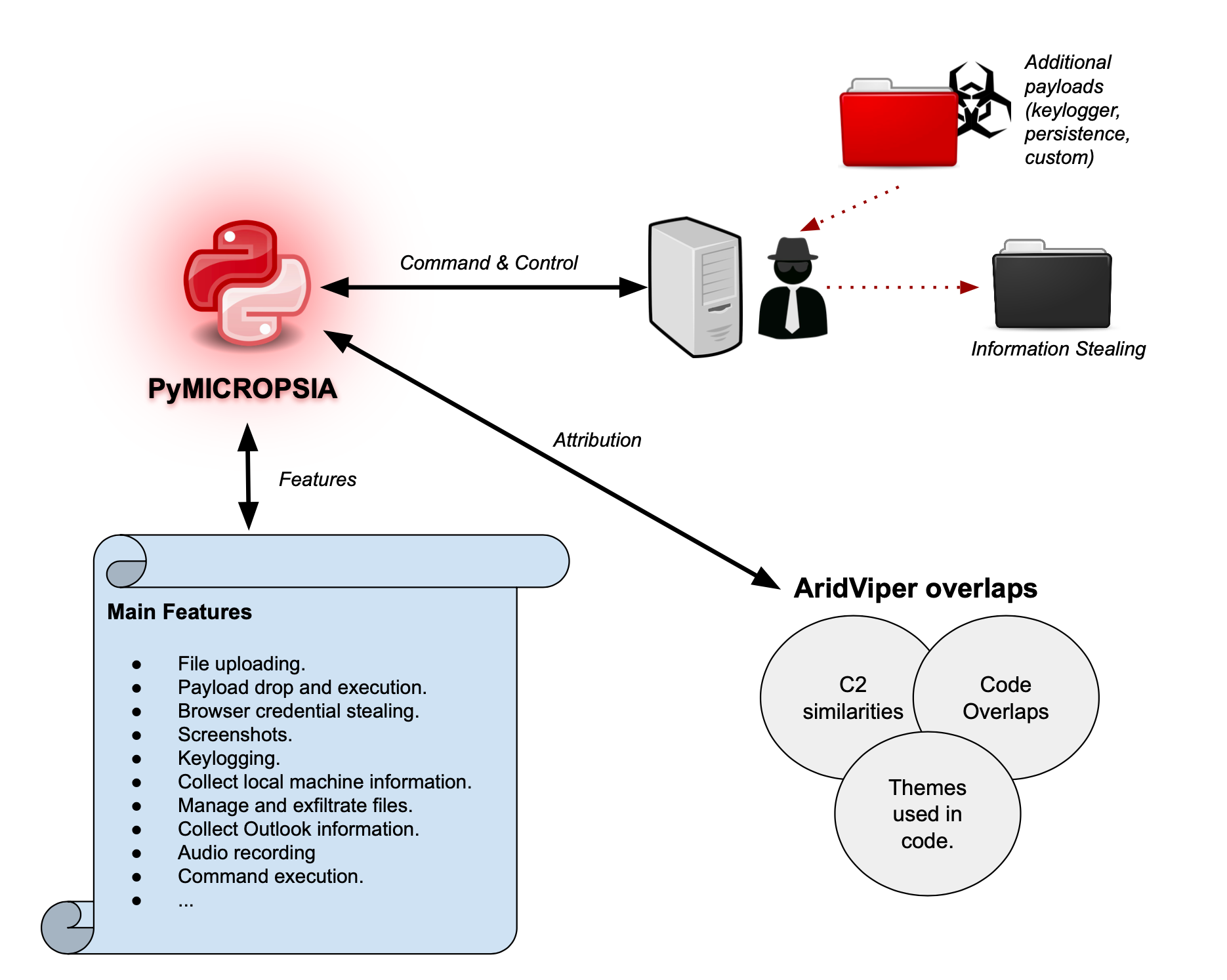

Denominata PyMICROPSIA perché è creata con Python, questa nuova famiglia di malware viene trasformata in un eseguibile Windows utilizzando PyInstaller e crea nuovi impianti che cercano di aggirare le difese dei loro bersagli. PyMICROPSIA ha un ricco set di capacità di controllo e furto di informazioni, tra cui:

- File uploading.

- Download ed esecuzione del payload.

- Furto delle credenziali del browser. Cancellazione della cronologia di navigazione e dei profili.

- Acquisizione di schermate.

- Keylogging.

- Raccolta di informazioni sull’elenco dei file.

- Eliminazione di file.

- Riavvio della macchina.

- Raccolta di informazioni da unità USB, inclusa l’esfiltrazione di file.

- Registrazione audio.

- Esecuzione di comandi.

L’utilizzo di Python built-in librerie è prevista per molteplici scopi, come interazione con Finestre, registro di Windows, in rete, file system e così via.

PyMICROPSIA è progettato per indirizzare solo i sistemi operativi Windows, ma il codice contiene frammenti interessanti che controllano altri sistemi operativi, come “posix” o “darwin”. Questa è una scoperta interessante, poiché non abbiamo mai visto AridViper prendere di mira questi sistemi operativi prima e questo potrebbe rappresentare una nuova area che l’attore sta iniziando a esplorare, si legge nell’analisi dei ricercatori di Palo Alto.